Atualizado em: 29 de Janeiro de 2026

Guia de Defesa Contra Extorsão Digital para Profissionais: O Protocolo de Segurança Definitivo

Resposta Direta (Featured Snippet)

A defesa contra extorsão digital para profissionais exige a interrupção imediata de qualquer comunicação com o criminoso e a recusa absoluta do pagamento de resgate. O protocolo de segurança define três passos iniciais críticos:

- Preservação de Provas Técnicas (não apagar mensagens e gerar Hashes de arquivos);

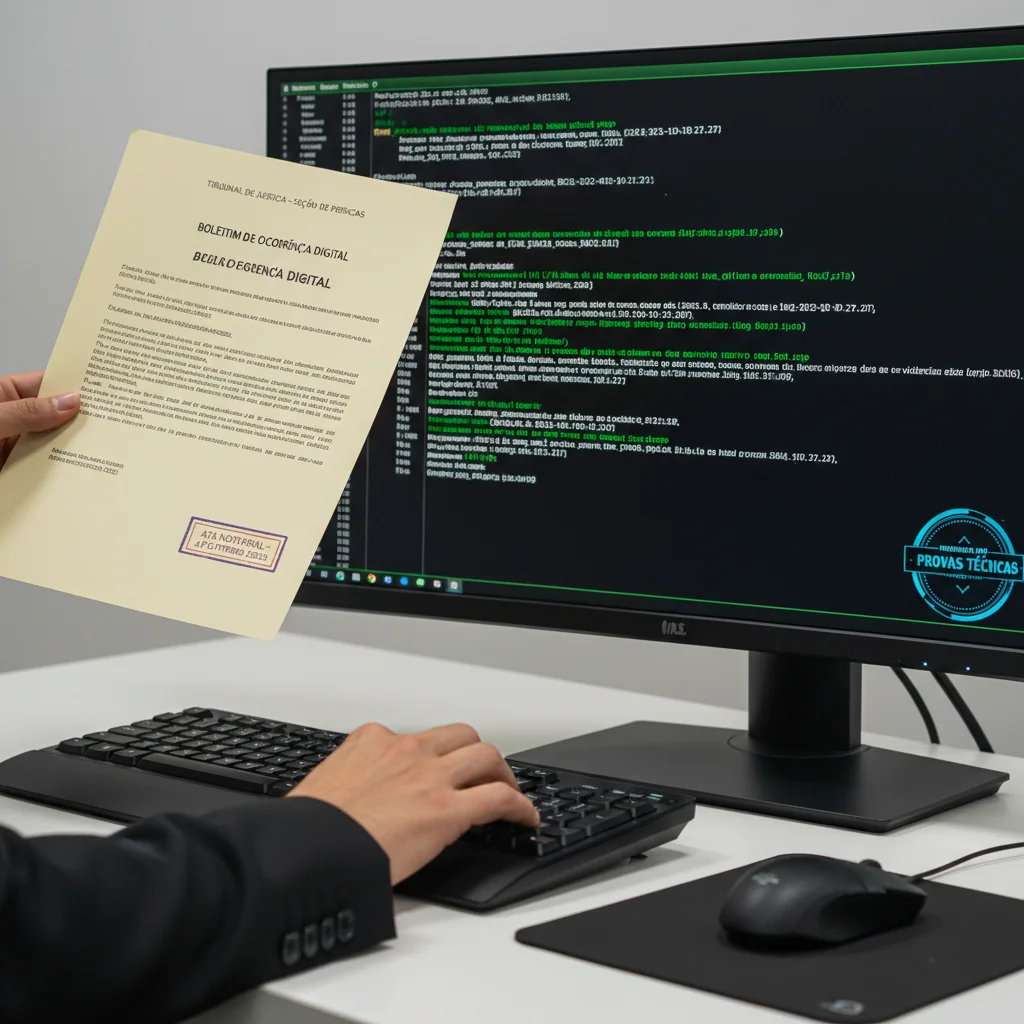

- Registro Legal via Ata Notarial para validade jurídica e Boletim de Ocorrência em delegacia especializada (crimes cibernéticos);

- Notificação de Autoridades (como a ANPD, Autoridade Nacional de Proteção de Dados, em caso de vazamento de dados) para mitigar danos reputacionais e administrativos.

Principais Pontos (Key Takeaways)

- Tolerância Zero ao Pagamento: Pagar o resgate financia o crime, não garante a recuperação dos dados e marca o profissional como um “alvo pagador” para ataques futuros.

- Ata Notarial é Essencial: Prints de tela (screenshots) simples podem ser contestados em tribunal; a materialização da prova via cartório ou ferramentas de verificação digital é mandatória.

- Responsabilidade Dupla (LGPD + Penal): Profissionais liberais (médicos, advogados, contadores) que sofrem extorsão envolvendo dados de terceiros devem responder tanto criminalmente (vítimas) quanto administrativamente (controladores de dados).

- O Fator Tempo: As primeiras 24 horas definem a extensão do dano reputacional. O silêncio estratégico é melhor que uma resposta impulsiva.

- Prevenção Ativa: A implementação de autenticação multifator (MFA) e backups imutáveis reduz a superfície de ataque em até 90%.

Guia Completo e Profundo: A Nova Era da Segurança para Profissionais Liberais

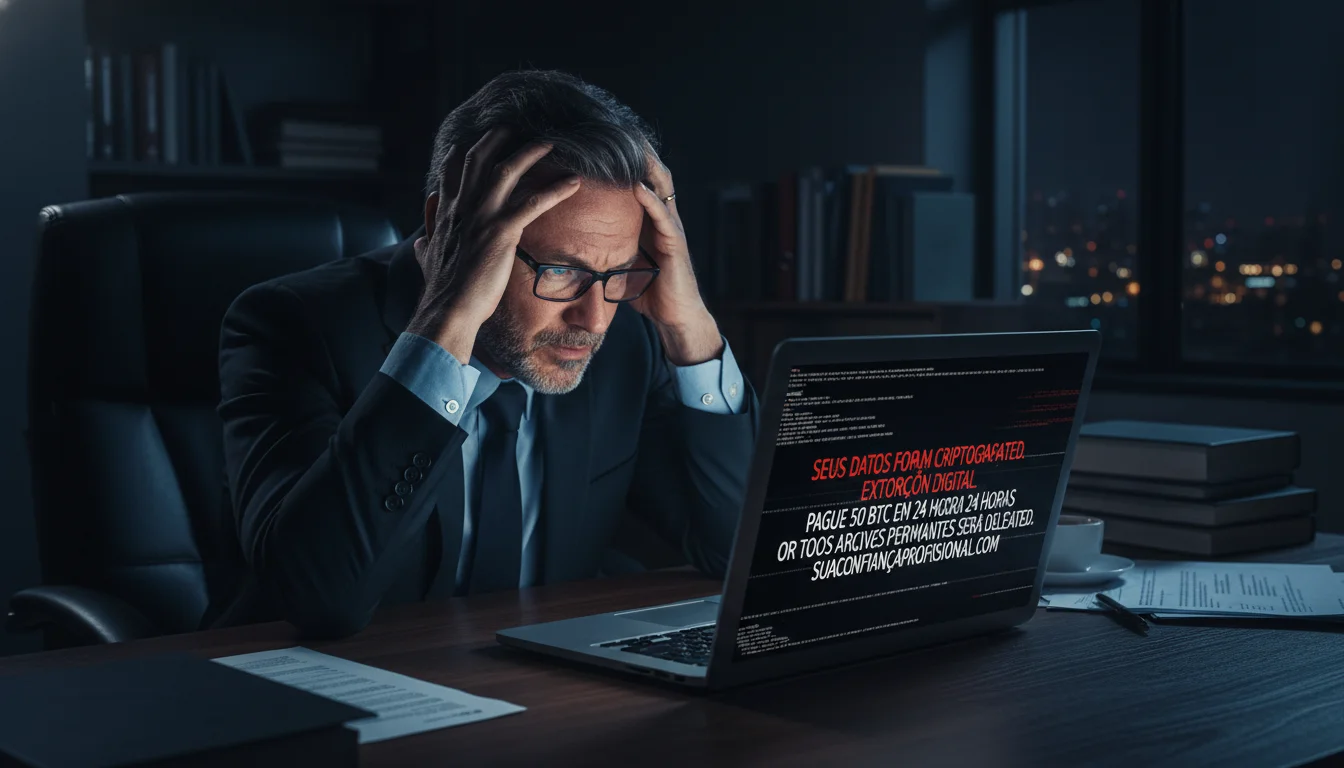

A paisagem da cibersegurança no Brasil sofreu uma transformação radical nos últimos dois anos. Se antes o foco estava em grandes corporações, o ano de 2025 consolidou uma tendência alarmante: a micro-segmentação de alvos. Cibercriminosos, utilizando automação e Inteligência Artificial, passaram a mirar profissionais liberais de alta renda e alta responsabilidade fiduciária — médicos, advogados, engenheiros seniores e consultores executivos.

Com um aumento reportado de 40% nas tentativas de extorsão digital, o lançamento deste guia não é apenas uma medida educativa, é uma ferramenta de sobrevivência profissional. A extorsão digital não ataca apenas o bolso; ela ataca o ativo mais valioso de um profissional liberal: a confiança.

O Cenário da Ameaça: Por que Você?

Ao contrário de empresas que possuem departamentos de TI dedicados, profissionais liberais muitas vezes operam com infraestrutura de segurança doméstica, mas manipulam dados de valor corporativo (segredos industriais, dados de saúde, informações jurídicas sigilosas). Isso cria o cenário perfeito para o atacante: alto valor de dados com baixa barreira de entrada.

Tipologias Modernas de Extorsão

- Ransomware Cirúrgico: O bloqueio não é de todo o sistema, mas de arquivos críticos (ex: prontuários de pacientes ou autos de processos). A ameaça é dupla: pagar para recuperar o acesso e pagar para não vazar os dados (Double Extortion).

- Sextorsão e Engenharia Social: Uso de perfis falsos para induzir o profissional a compartilhar conteúdo íntimo ou comprometedor, seguido de ameaça de exposição pública a clientes e familiares.

- Doxing Punitivo: A ameaça de divulgar informações pessoais sensíveis (endereço residencial, escola dos filhos, dados bancários) caso uma demanda não seja atendida.

- Extorsão por Reputação (Review Bombing): Ameaça de criar milhares de avaliações negativas falsas em plataformas como Google Business ou Doctoralia, destruindo a nota social do profissional, a menos que um pagamento seja feito.

A Psicologia do Ataque e a Resposta Necessária

O extorsionário conta com três pilares psicológicos: Vergonha, Medo e Urgência. O “Guia de Defesa” inverte essa lógica transformando o pânico em processo. Quando um profissional sabe exatamente qual formulário preencher, qual autoridade contatar e qual lei o protege, o medo diminui e a racionalidade técnica assume o controle.

A conformidade com a LGPD (Lei Geral de Proteção de Dados) e o Código Penal Brasileiro (especificamente Art. 158 e Lei Carolina Dieckmann) não é apenas burocracia; é o escudo que separa uma vítima proativa de um cúmplice por omissão. A Senacon e os Procons estaduais têm intensificado a fiscalização sobre como prestadores de serviço protegem os dados de seus consumidores, tornando a segurança preventiva uma obrigação contratual.

Passo a Passo Técnico e Jurídico: O Blueprint de 25 Passos

Este protocolo foi desenhado para ser acionado no momento em que a ameaça é detectada.

Fase 1: Contenção Imediata (Minutos 0 a 60)

- Cessar Comunicação: Não responda, não negocie, não demonstre desespero. O silêncio é sua primeira barreira de defesa.

- Desconexão de Rede: Se a suspeita for invasão de dispositivo (malware/ransomware), desconecte o aparelho da internet (Wi-Fi e Cabo) imediatamente para impedir a exfiltração contínua de dados.

- Não Desligue o Dispositivo: Desligar pode corromper evidências na memória RAM que seriam cruciais para a perícia forense. Apenas hiberne ou suspenda se necessário, mas mantenha a energia se possível.

- Isolamento de Contas: Altere senhas de contas críticas (bancos, e-mail principal, nuvem) usando um dispositivo seguro e limpo (não use o dispositivo comprometido para isso).

- Acionar Autenticação Forte: Se não estiver ativa, force o encerramento de todas as sessões ativas (Log out all devices) e ative 2FA via aplicativo (não SMS).

Fase 2: Preservação de Evidências (Horas 1 a 24)

- Captura de URL e Cabeçalhos: Prints não bastam. Salve a URL completa do perfil do atacante ou do site onde a ameaça foi feita. Em e-mails, exporte o “Cabeçalho Completo” (Header) para rastrear o IP de origem.

- Ata Notarial: Dirija-se a um Cartório de Notas para que um tabelião lavre uma Ata Notarial do conteúdo (mensagens de WhatsApp, e-mails, posts). Isso dá fé pública à prova, impedindo que o criminoso apague a mensagem.

- Uso de Verificadores Digitais: Utilize serviços como a Verifact (validade jurídica no Brasil) para capturar evidências digitais com metadados auditáveis, caso não consiga ir ao cartório imediatamente.

- Preservação de Logs: Solicite ao seu provedor de TI os logs de acesso do servidor ou firewall do momento do ataque.

- Backup das Provas: Salve tudo em um HD externo criptografado, longe da rede principal.

Fase 3: Ação Legal e Institucional (Dia 1 a 3)

- Boletim de Ocorrência (B.O.): Registre o B.O. Preferencialmente em uma Delegacia de Crimes Cibernéticos (como a 4ª Delegacia de Delitos Cometidos por Meios Eletrônicos – DIG/DEIC em SP, ou equivalentes estaduais). Se não houver, utilize a Delegacia Eletrônica, detalhando “Extorsão” (Art. 158).

- Notificação à Plataforma: Denuncie o perfil/conteúdo na plataforma onde o crime ocorreu (Instagram, LinkedIn, WhatsApp) utilizando os formulários específicos de “Violação Legal” ou “Assédio/Extorsão”.

- Consultoria Jurídica Especializada: Contrate um advogado especialista em Direito Digital. A estratégia de defesa deve considerar não apenas o crime, mas a responsabilidade civil sobre os dados vazados.

- Avaliação da LGPD: Se houve vazamento de dados de clientes/pacientes, você tem um prazo legal para notificar a ANPD (Autoridade Nacional de Proteção de Dados) e os titulares dos dados. A omissão aqui pode gerar multas milionárias.

- Monitoramento de Crédito: Ative alertas no Serasa e SPC para prevenir que seus dados vazados sejam usados para abrir contas ou fazer empréstimos (fraude de identidade).

Fase 4: Recuperação e Fortalecimento (Pós-Incidente)

- Varredura Forense: Contrate uma empresa de cibersegurança para limpar seus dispositivos e garantir que não há “backdoors” (portas dos fundos) deixadas pelos criminosos.

- Restabelecimento via Backup: Restaure seus dados a partir de um backup limpo e anterior à infecção.

- Revisão de Permissões: Audite quem tem acesso aos seus arquivos profissionais. Aplique o “Princípio do Privilégio Mínimo”.

- Educação Continuada: Treine sua secretária, sócios e equipe sobre Engenharia Social. Eles são frequentemente o elo mais fraco.

- Revisão de Seguros: Considere contratar um Seguro Cyber, que cobre custos de defesa, peritos forenses e até gestão de crise de imagem.

Análise de Impacto nos KPIs e Visão Estratégica (Perspectiva de Especialista)

Como especialista em cibersegurança e estratégias digitais, analiso que a extorsão digital não é apenas um problema técnico, é um risco sistêmico de negócio. Para o profissional liberal, sua reputação é seu principal KPI (Key Performance Indicator).

O Custo Reputacional vs. O Custo do Resgate

Existe um mito de que pagar o resgate é a “saída mais barata”. Dados de mercado mostram o oposto:

- Taxa de Reincidência: 80% das organizações que pagam resgate são atacadas novamente pelo mesmo grupo ou grupos afiliados dentro de 12 meses.

- Integridade dos Dados: Em 50% dos casos onde o resgate é pago, os dados devolvidos estão corrompidos ou incompletos.

- KPI de Confiança (Net Promoter Score – NPS): A divulgação transparente de um incidente, gerida com profissionalismo e suporte às vítimas (clientes), recupera o NPS mais rápido do que a descoberta tardia de um encobrimento pago.

Impacto na Continuidade de Negócios

Um ataque bem-sucedido paralisa a operação. Para um cirurgião, isso significa cirurgias canceladas. Para um advogado, prazos perdidos.

- ROI da Prevenção: O investimento em uma suíte de segurança robusta, gerenciador de senhas corporativo e backups em nuvem custa, em média, menos de 2% da perda financeira estimada de uma semana de paralisação operacional.

- Barreira de Entrada Competitiva: Profissionais que certificam a segurança de seus dados (Compliance Digital) estão usando isso como diferencial de marketing, atraindo clientes corporativos que exigem conformidade com a LGPD.

Tabelas Comparativas: Entendendo o Inimigo

| Tipo de Ameaça | Descrição Técnica | Enquadramento Legal (CP/Brasil) | Ação Imediata Recomendada |

|---|---|---|---|

| Ransomware | Criptografia de dados com pedido de resgate. | Art. 154-A (Invasão) + Art. 158 (Extorsão). | Isolar rede, não pagar, acionar TI Forense. |

| Sextorsão | Ameaça de vazar fotos/vídeos íntimos. | Art. 158 (Extorsão) ou Art. 218-C (Divulgação de cena de estupro/nudez). | Não pagar, Ata Notarial, B.O. |

| Engenharia Social | Manipulação psicológica para obter senhas/acesso. | Art. 171 (Estelionato) se houver prejuízo financeiro direto via engano. | Trocar senhas, avisar contatos/banco. |

| Doxing | Publicação de dados privados para intimidar. | Art. 147 (Ameaça), Art. 153 (Divulgação de segredo), Lei 13.709 (LGPD). | Reportar à plataforma, B.O., Tutela de Inibitória. |

| Crime | Pena Base | Agravantes | Contexto Digital |

|---|---|---|---|

| Extorsão (Art. 158) | Reclusão de 4 a 10 anos + Multa. | Aumenta de 1/3 até 1/2 se cometido por duas ou mais pessoas ou com emprego de arma. | Ameaça via WhatsApp configura o crime. |

| Invasão de Dispositivo (Lei Carolina Dieckmann) | Detenção de 3 meses a 1 ano + Multa. | Aumenta de 1/3 a 2/3 se houver prejuízo econômico. | Necessário provar a violação de mecanismo de segurança. |

| Perseguição (Stalking – Art. 147-A) | Reclusão de 6 meses a 2 anos + Multa. | Aumenta pela metade se contra mulher, criança, adolescente ou idoso. | Perturbação reiterada online se enquadra aqui. |

Perguntas Frequentes (FAQ) – Otimizado para Voice Search

- 1. Recebi um e-mail dizendo que fui hackeado e filmado pela webcam. É verdade?

- Na grande maioria dos casos, não. Isso é um golpe conhecido como “Sextortion Scam” em massa. Os criminosos usam senhas antigas vazadas na internet para dar credibilidade, mas não têm acesso real à sua câmera. Não responda e marque como spam.

- 2. Onde denunciar extorsão digital no Brasil?

- Você deve registrar um Boletim de Ocorrência na Polícia Civil. Muitos estados possuem a “Delegacia Eletrônica”. Para crimes graves ou interestaduais, a Polícia Federal pode atuar. Denúncias de conteúdo (como pornografia infantil ou apologia ao crime) também devem ser feitas no site da SaferNet Brasil.

- 3. É crime pagar o resgate de um ransomware?

- No Brasil, não é crime a vítima pagar, mas é altamente desencorajado pelas autoridades e especialistas. Além de financiar o crime organizado, você pode acabar entrando em listas de sanções internacionais caso o grupo criminoso esteja ligado a terrorismo ou países embargados.

- 4. O que é Ata Notarial e por que eu preciso de uma?

- A Ata Notarial é um documento feito em cartório onde o tabelião certifica que viu determinada mensagem, site ou postagem. Ela transforma o conteúdo digital em uma prova com fé pública, garantindo que, mesmo que o criminoso apague o conteúdo, você tenha a prova validada para o processo judicial.

- 5. Posso rastrear quem está me extorquindo se eles usam Bitcoin?

- Rastrear criptomoedas é tecnicamente possível, mas extremamente complexo e requer cooperação internacional e ferramentas forenses avançadas. É improvável que uma pessoa comum consiga fazer isso sozinha. A polícia especializada possui meios de solicitar quebras de sigilo em exchanges (corretoras) nacionais.

- 6. Como bloquear um extorsionário no WhatsApp de forma segura?

- Primeiro, exporte a conversa e tire prints de tudo (ou faça a Ata Notarial). Só depois disso bloqueie o contato e reporte ao WhatsApp. Não apague a conversa do seu celular, apenas arquive-a, pois ela é sua prova material.

- 7. A LGPD me pune se eu for vítima de extorsão com dados de clientes?

- Você não é punido por ser vítima, mas pode ser penalizado se a ANPD entender que você não adotou as medidas de segurança razoáveis e esperadas para proteger aqueles dados (negligência) ou se demorar para notificar o incidente, dificultando a proteção dos titulares.

- 8. Quanto custa um advogado especialista em crimes digitais?

- Os valores variam conforme a complexidade e a reputação do profissional, seguindo as tabelas da OAB de cada estado. No entanto, o custo de uma defesa técnica é significativamente menor do que os danos de uma condenação criminal ou perda de registro profissional.

Referências Oficiais e Fontes

As informações contidas neste guia baseiam-se na legislação brasileira vigente e em diretrizes de órgãos de segurança cibernética. Consulte as fontes oficiais abaixo para aprofundamento:

Código Penal Brasileiro – Decreto-Lei nº 2.848/1940 (Acesse o texto completo no Planalto)

Lei Geral de Proteção de Dados Pessoais (LGPD) – Lei nº 13.709/2018 (Acesse o texto completo no Planalto)

Lei Carolina Dieckmann – Lei nº 12.737/2012 (Acesse o texto completo no Planalto)

Canal de Denúncias da SaferNet Brasil

Cartilha de Segurança para Internet do Cert.br

Site oficial da ANPD (Autoridade Nacional de Proteção de Dados)

Secretaria Nacional do Consumidor (Senacon) – Ministério da Justiça

Glossário Técnico para Contexto

- Phishing

- Técnica de fraude online que utiliza e-mails ou mensagens falsas para enganar usuários e obter informações confidenciais.

- Spoofing

- Falsificação de identidade, como mascarar um número de telefone ou e-mail para parecer que vem de uma fonte confiável.

- Hash

- Uma “impressão digital” matemática de um arquivo. Se um único bit do arquivo mudar, o hash muda completamente. Essencial para provar que uma evidência não foi alterada.

- Ataque de Força Bruta

- Tentativa de adivinhar senhas testando milhões de combinações automaticamente.

Este guia é uma ferramenta informativa de autoridade máxima e não substitui a consultoria jurídica individualizada. Em caso de ataque, consulte um advogado imediatamente.

“`

Guia Definitivo: Como Tirar a Carteira de Trabalho (CTPS Digital)

Tabela INSS 2026: Projeções, Alíquotas e Cálculo Atualizado (Guia Completo)

Quais Vacinas São Gratuitas no Brasil e Onde Tomá-las?

Atualização de 02/05/2026

A defesa contra extorsão digital para profissionais em 2026 exige a interrupção imediata de contato, preservação técnica de evidências via Ata Notarial ou blockchain e registro obrigatório de Boletim de Ocorrência. O pagamento do resgate é terminantemente proibido para evitar reincidência criminosa e sanções administrativas severas da ANPD sob a LGPD.

O Cenário da Extorsão Digital em 2026: IA e Deepfakes

O panorama das ameaças evoluiu drasticamente nos últimos meses. Se em 2024 o foco era o sequestro de dados brutos (Ransomware), o primeiro semestre de 2026 consolidou a ascensão da extorsão baseada em IA Generativa. Criminosos agora utilizam clonagem de voz e deepfakes altamente realistas para simular situações comprometedoras de profissionais liberais e executivos.

| Tipo de Golpe (2026) | Como Acontece na Prática | Gravidade Reputacional |

|---|---|---|

| Deepfake Extortion | Uso de vídeos ou áudios falsos gerados por IA para chantagear o profissional com supostas condutas ilícitas. | Altíssima (Risco de descadastramento em conselhos de classe). |

| Sextorsão 3.0 | Manipulação de imagens públicas para criar nudes falsos (non-consensual deepfake pornography). | Crítica (Danos psicológicos e sociais graves). |

| Phishing Adaptativo | E-mails ultra-personalizados criados por LLMs que mimetizam perfeitamente a escrita de sócios ou clientes. | Moderada a Alta (Risco de perda financeira direta). |

Análise de Especialista: O Custo da Inação

Como especialistas em integridade digital, observamos que profissionais que não possuem um Plano de Resposta a Incidentes em 2026 enfrentam prejuízos que superam o valor financeiro do resgate. A Autoridade Nacional de Proteção de Dados (ANPD) intensificou a aplicação de multas para profissionais liberais (controladores de dados) que omitem vazamentos decorrentes de extorsão. A transparência técnica aliada à defesa jurídica é o único caminho para a manutenção da licença profissional e confiança do mercado.

“Em casos de extorsão envolvendo dados de terceiros (clientes ou pacientes), a negligência na segurança digital é equiparada legalmente à imperícia profissional, sujeitando o indivíduo a processos civis e criminais simultâneos.”

Perguntas Frequentes sobre Defesa Digital (FAQ)

1. O que é extorsão digital e como ela acontece na prática?

A extorsão digital é o ato de coagir alguém, mediante ameaça, a realizar um pagamento ou fornecer vantagem indevida via internet. Acontece através de invasões, chantagem com dados roubados ou ameaça de exposição pública (doxing).

2. Como saber se estou sendo vítima de extorsão online?

Sinais claros incluem o recebimento de mensagens exigindo dinheiro (geralmente criptomoedas), ameaças de divulgar segredos profissionais ou vídeos íntimos, e o bloqueio repentino de acesso a arquivos críticos com pedidos de resgate.

3. Quais são os golpes mais comuns de extorsão digital hoje?

Os principais são o Ransomware (sequestro de dados), a Sextorsão (chantagem sexual), o Doxing (vazamento de dados privados) e agora a Extorsão por Deepfake.

4. O que fazer imediatamente ao receber uma ameaça online?

Interrompa qualquer comunicação imediatamente. Não negocie nem pague. Isole seus dispositivos da rede, preserve todas as mensagens e procure auxílio jurídico especializado.

5. É seguro pagar um extorsionador para resolver o problema?

Nunca. Pagar não garante a devolução dos dados e transforma você em um “alvo preferencial” para novos ataques, além de financiar organizações criminosas transnacionais.

6. Como proteger minhas redes sociais contra invasões e chantagens?

Ative a Autenticação Multifator (MFA) via aplicativos, utilize chaves de segurança físicas se possível, e revise periodicamente as permissões de aplicativos de terceiros vinculados às suas contas.

7. O que fazer se alguém tiver fotos ou vídeos íntimos meus?

Acione imediatamente a delegacia especializada em crimes cibernéticos. No Brasil, a divulgação sem consentimento é crime previsto no Art. 218-C do Código Penal. Utilize ferramentas como o Take It Down para remover conteúdos da rede.

8. Como agir em casos de “sextorsão” (chantagem com conteúdo íntimo)?

Mantenha a calma, não ceda à pressão psicológica, realize a Ata Notarial das ameaças para validade jurídica e registre o crime. O silêncio e o isolamento do criminoso são fundamentais.

9. Posso denunciar extorsão digital? Como funciona esse processo?

Sim. O registro deve ser feito via Boletim de Ocorrência na Polícia Federal ou nas Delegacias de Crimes Cibernéticos estaduais. É possível fazer o registro online na maioria dos estados brasileiros.

10. A polícia consegue identificar quem está por trás da extorsão?

Embora desafiador, a perícia forense pode identificar IPs, rastrear fluxos financeiros e obter dados junto às plataformas (Meta, Google, ISPs) mediante ordem judicial para identificar o autor.

11. Quais provas devo guardar ao sofrer esse tipo de crime?

Logs de conexão, prints de tela, URLs completas dos perfis, cabeçalhos de e-mail (headers) e o conteúdo original das mensagens antes de qualquer bloqueio.

12. Como evitar cair em golpes de phishing que levam à extorsão?

Desconfie de urgências excessivas, verifique minuciosamente o endereço de e-mail do remetente e nunca insira credenciais em sites que não foram acessados por você via navegador direto.

13. Existe apoio jurídico para vítimas de extorsão digital?

Sim, advogados especialistas em Direito Digital e Cibernético podem atuar na remoção de conteúdo, na gestão da crise reputacional e no acompanhamento do inquérito policial.

14. O que acontece com quem comete extorsão pela internet?

No Brasil, a pena para extorsão (Art. 158 do Código Penal) é de reclusão de 4 a 10 anos, podendo ser agravada se houver invasão de dispositivo eletrônico (Lei Carolina Dieckmann).

15. Como proteger meus dados pessoais para não virar alvo?

Aplique os princípios da LGPD: minimize a exposição de dados públicos, utilize gerenciadores de senhas e monitore seu CPF via serviços oficiais do Banco Central e Serasa.

16. Crianças e adolescentes também podem ser vítimas? Como proteger?

Sim, são alvos frequentes de grooming e extorsão. A proteção envolve diálogo aberto, uso de ferramentas de controle parental e educação sobre os perigos de compartilhar imagens íntimas.

Referências Oficiais e Canais de Denúncia

Engenheiro, Técnico, com foco em Engenharia de Telecomunicações e sistemas de comunicação via satélite. Casado, Pai de 2 filhos. Cidadão de bem e brasileiro.

https://www.linkedin.com/in/marcos-yunaka/